绕过亚马逊 WAF

目的地页面使用验证码的方式有两种:

1.当您在亚马逊防火墙后面访问网站时,亚马逊会自动显示僵尸过滤页面。我们称之为"gokuProps",因为你可以在该页面源代码中找到 window.gokuProps 参数。

2.由用户操作触发的独立验证码小部件。我们称之为 Widget。

自己识别验证码类型,并使用下面的切换器显示不同版本的文档和示例。

使用此类任务获取亚马逊 WAF cookie 标记。只需获取临时的 iv 和 context 标记以及永久的 key 网站密钥,然后将它们发送到我们的 API。任务结果就是一个令牌,您可以在 HTTP 请求中将其用作名称为 amazon-waf-token 的 cookie 值。

要先检验这种任务的绕过率,然后再试着通过代理服务器执行任务。

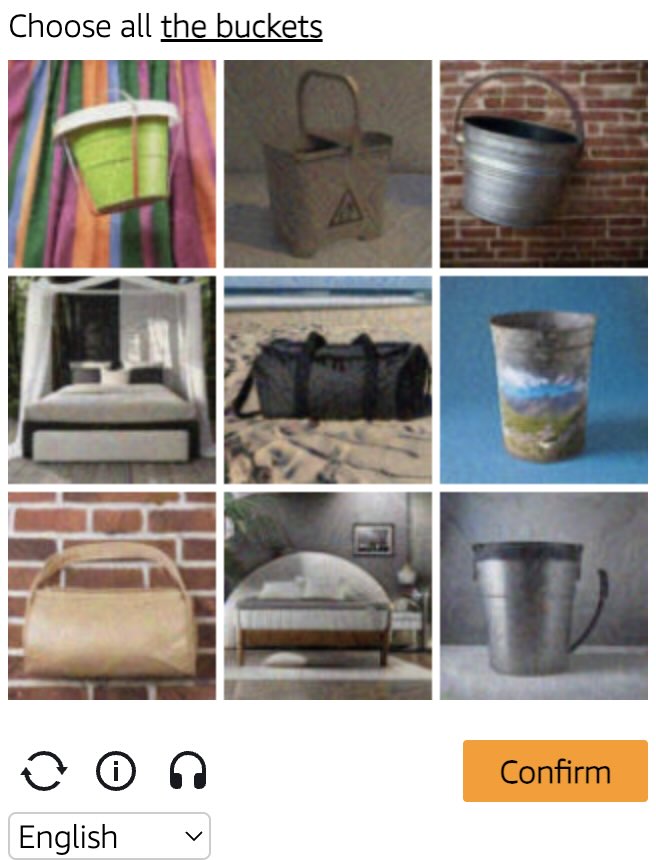

人机验证谜题示例

任务对象

| 属性 | 类型 | 必须使用 | 用途 |

|---|---|---|---|

| type | 字符串 | 是 | AmazonTaskProxyless |

| websiteURL | 字符串 | 是 | 目标网页的地址。可位于网站中的任何位置,甚至可位于会员区中。我们的工作人员不会转到该位置,而是会模拟其访问操作。 |

| websiteKey | 字符串 | 是 | WAF 页面源代码中 window.gokuProps 对象中 key 的值。 |

| iv | 字符串 | 是 | WAF 页面源代码中 window.gokuProps 对象中 iv 的值。 |

| context | 字符串 | 是 | WAF 页面源代码中 window.gokuProps 对象中 context 的值。 |

| captchaScript | 字符串 | 否 | 指向 captcha.js 的可选 URL |

| challengeScript | 字符串 | 否 | 指向 challenge.js 的可选 URL |

请求示例

Python

Javascript

Go

PHP

Java

C#

bash

#pip3 install anticaptchaofficial

from anticaptchaofficial.amazonproxyless import *

solver = amazonProxyless()

solver.set_verbose(1)

solver.set_key("YOUR_API_KEY")

solver.set_website_url("https://website.com")

solver.set_website_key("key_value_from_window.gokuProps_object")

solver.set_iv("iv_value_from_window.gokuProps_object")

solver.set_context("context_value_from_window.gokuProps_object")

# Optional script URLs

solver.set_captcha_script("https://e9b10f157f38.9a96e8b4.us-gov-west-1.captcha.awswaf.com/e9b10f157f38/76cbcde1c834/2a564e323e7b/captcha.js")

solver.set_challenge_script("https://e9b10f157f38.9a96e8b4.us-gov-west-1.token.awswaf.com/e9b10f157f38/76cbcde1c834/2a564e323e7b/challenge.js")

# Specify softId to earn 10% commission with your app.

# Get your softId here: https://anti-captcha.com/clients/tools/devcenter

solver.set_soft_id(0)

token = solver.solve_and_return_solution()

if token != 0:

print "token: "+token

else:

print "task finished with error "+solver.error_code任务处理结果对象

| 属性 | 类型 | 用途 |

|---|---|---|

| token | 字符串 | 在请求目标网页时,将此标记作为 cookie 值使用,名称为 "aws-waf-token"。 |

响应示例

{

"errorId":0,

"status":"ready",

"solution": {

"token": "fe4c2ff3-6ed6-40fa-95c9-4c738a7dad49:FgoAe0ZLBmYBAAAA:LK0S/m1nGbfjDk/9i6tMmiUWGecMfyjvuAx9lY6ZhaBUmjrILEqW00UAsEliykPjwebdzn9J3..."

},

"cost":"0.002000",

"ip":"46.98.54.221",

"createTime":1472205564,

"endTime":1472205570,

"solveCount":"0"

}